IT-Sicherheitsmanagement Vorlagen. Seite 2.

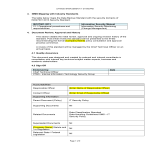

Nachfolgend finden Sie eine Auswahl an Dokumentvorlagen zu Ihrer Suche nach: IT-Sicherheitsmanagement.

Anstatt bei Null anzufangen, haben Sie jetzt direkten Zugriff auf nützliche, vorgefertigte Briefe, Formulare, Pläne, Lebensläufe, Verträge, Präsentationen, Infografiken usw., die in verschiedenen Arten von Software geöffnet werden können, wie zum Beispiel: Google Apps (Google Docs , Google Slides, Google Sheets) und Microsoft Office (Word, Excel, PowerPoint) oder PDF-Reader.